Rocky 9 系统中 SELinux 策略自定义实战:解决容器网络访问阻断问题

核心要点

- AVC 拒绝记录是定位 SELinux 阻断容器网络的关键,使用 ausearch 和 audit2why 可精确分析原因。

- audit2allow 生成自定义策略模块是安全方案,避免直接修改系统策略,但需审查规则避免过度授权。

- 策略通过 semodule 加载并配置 systemd 服务,确保重启后长期生效,防止被默认策略覆盖。

- 验证阶段结合容器网络测试和日志监控,确认 AVC 拒绝记录减少或消失,问题解决。

诊断 Rocky 9 SELinux 对 Podman 容器网络的阻断机制

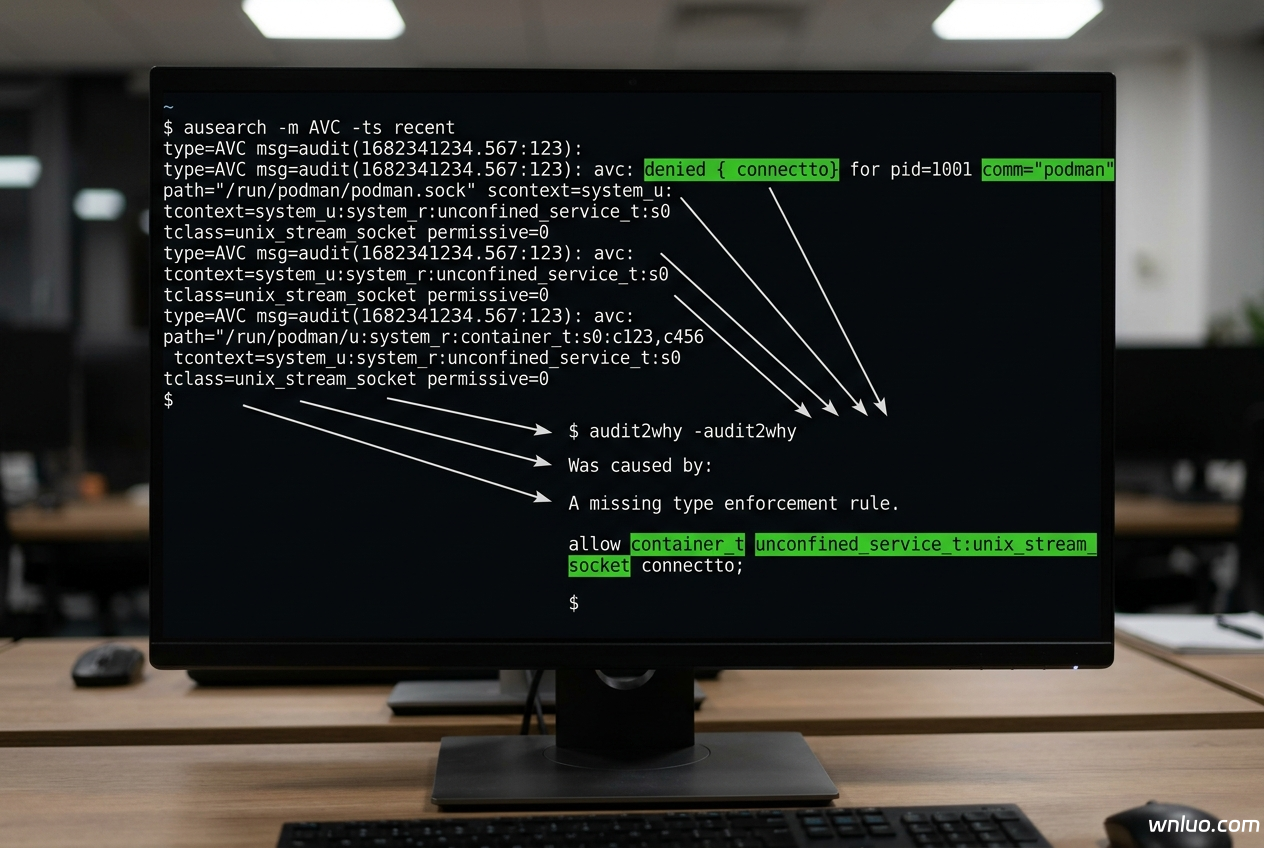

Podman 容器无法访问外部网络,通常是因为 SELinux 通过安全上下文和策略规则阻止了容器进程的网络操作。具体表现为 AVC 拒绝记录。先检查 SELinux 模式,再分析日志,就能定位冲突点。

适用条件:系统已安装 Podman 和 SELinux 工具。常见误区是直接禁用 SELinux,这会降低安全性。步骤如下:首先运行 getenforce 确认模式为 enforcing,然后使用 ausearch -m avc -ts recent 查找容器相关的拒绝事件,再运行 audit2why 解释原因。例如,输出可能显示容器进程尝试绑定 80 端口但被策略阻止。

注意事项:对比容器网络配置(如 Podman 的网络命名空间)与安全上下文(使用 ls -Z 检查文件标签),识别冲突。反例:如果 SELinux 已在 permissive 模式,问题可能不在 SELinux,需检查防火墙或容器配置。

- 先判断“诊断 Rocky 9 SELinux 对 Podman 容器网络的阻断机制”这一节真正要解决的核心问题是什么。

- 执行时优先补齐这些关键信息:必须展示如何检查 SELinux 模式、使用 ausearch/audit2why 输出具体 AVC 拒绝记录,并对比容器网络配置与安全上下文的冲突点。。

- 同时补充这部分内容的适用条件、常见误区或风险提醒,避免只讲结论不讲边界。

使用 audit2allow 生成自定义 SELinux 策略模块

从审计日志生成可用的 SELinux 策略模块,避免直接修改系统策略。前提条件:确保系统安装 policycoreutils-python-utils 包。预期结果:生成一个可加载的 .pp 模块文件。

步骤:1. 运行 ausearch -m avc -ts recent | audit2allow -M mycontainer 导出日志并生成 .te 文件。2. 手动创建 .fc 文件定义文件上下文(如 /usr/bin/podman system_u:object_r:container_exec_t:s0)。3. 使用 checkmodule -M -m -o mycontainer.mod mycontainer.te 编译模块,再用 semodule_package -o mycontainer.pp -m mycontainer.mod -f mycontainer.fc 打包。

常见编译错误及解决:如果规则冲突,检查 .te 文件中的重复语句;语法错误时使用 semodule -DB 调试。风险提醒:过度授权可能引入安全漏洞,建议先审查 .te 文件内容,仅允许必要规则。

- 先判断“使用 audit2allow 生成自定义 SELinux 策略模块”这一节真正要解决的核心问题是什么。

- 执行时优先补齐这些关键信息:必须包含从 ausearch 导出日志、audit2allow 生成 .te/.fc 文件、编译打包为 .pp 模块的完整命令示例,并列出常见编译错误及解决方法。。

- 同时补充这部分内容的适用条件、常见误区或风险提醒,避免只讲结论不讲边界。

将自定义策略集成到系统启动流程并确保长期生效

让自定义 SELinux 策略在重启后仍然生效,需要使用 semodule 安装 .pp 模块,并配置启动脚本或 systemd 服务自动加载。适用场景:生产环境需长期运行容器。

步骤:1. 运行 semodule -i mycontainer.pp 安装模块,用 semodule -l | grep mycontainer 验证加载状态。2. 配置 systemd 服务:创建文件 /etc/systemd/system/load-selinux-policy.service,内容为 [Unit]nDescription=Load SELinux PolicynAfter=network.targetn[Service]nType=oneshotnExecStart=/usr/sbin/semodule -i /path/to/mycontainer.ppn[Install]nWantedBy=multi-user.target,然后运行 systemctl enable --now load-selinux-policy。

注意事项:检查策略优先级(semodule -E 查看顺序),防止被默认策略覆盖。反例:如果模块加载失败,可能是 .pp 文件损坏,需重新生成。

对比参考

| 对比维度 | 策略加载前 | 策略加载后 |

|---|---|---|

| AVC 拒绝记录 | 频繁出现容器网络访问拒绝 | 减少或消失 |

| 容器网络连通性 | 无法访问外部 API 或网站 | curl、ping 等命令成功 |

| SELinux 模式 | enforcing(阻断生效) | enforcing(策略允许) |

| 日志监控 | audit.log 中大量 avc 条目 | 日志平静,无新拒绝事件 |

使用 audit2allow 生成自定义 SELinux 策略模块

从审计日志生成可用的 SELinux 策略模块,避免直接修改系统策略。前提条件:确保系统安装 policycoreutils-python-utils 包。预期结果:生成一个可加载的 .pp 模块文件。

步骤:1. 运行 ausearch -m avc -ts recent | audit2allow -M mycontainer 导出日志并生成 .te 文件。2. 手动创建 .fc 文件定义文件上下文(如 /usr/bin/podman system_u:object_r:container_exec_t:s0)。3. 使用 checkmodule -M -m -o mycontainer.mod mycontainer.te 编译模块,再用 semodule_package -o mycontainer.pp -m mycontainer.mod -f mycontainer.fc 打包。

常见编译错误及解决:如果规则冲突,检查 .te 文件中的重复语句;语法错误时使用 semodule -DB 调试。风险提醒:过度授权可能引入安全漏洞,建议先审查 .te 文件内容,仅允许必要规则。

- 先判断“使用 audit2allow 生成自定义 SELinux 策略模块”这一节真正要解决的核心问题是什么。

- 执行时优先补齐这些关键信息:必须包含从 ausearch 导出日志、audit2allow 生成 .te/.fc 文件、编译打包为 .pp 模块的完整命令示例,并列出常见编译错误及解决方法。。

- 同时补充这部分内容的适用条件、常见误区或风险提醒,避免只讲结论不讲边界。

将自定义策略集成到系统启动流程并确保长期生效

让自定义 SELinux 策略在重启后仍然生效,需要使用 semodule 安装 .pp 模块,并配置启动脚本或 systemd 服务自动加载。适用场景:生产环境需长期运行容器。

步骤:1. 运行 semodule -i mycontainer.pp 安装模块,用 semodule -l | grep mycontainer 验证加载状态。2. 配置 systemd 服务:创建文件 /etc/systemd/system/load-selinux-policy.service,内容为 [Unit]nDescription=Load SELinux PolicynAfter=network.targetn[Service]nType=oneshotnExecStart=/usr/sbin/semodule -i /path/to/mycontainer.ppn[Install]nWantedBy=multi-user.target,然后运行 systemctl enable --now load-selinux-policy。

注意事项:检查策略优先级(semodule -E 查看顺序),防止被默认策略覆盖。反例:如果模块加载失败,可能是 .pp 文件损坏,需重新生成。

常见问题

Rocky 9 中 SELinux 如何影响 Podman 容器的网络访问?

SELinux 通过安全上下文限制容器进程的网络操作,AVC 拒绝记录显示具体被阻止的行为。

audit2allow 生成的策略模块会不会影响系统安全?

它基于审计日志生成规则,但需审查 .te 文件避免过度授权,建议先在测试环境验证。

策略加载后容器仍无法联网,可能是什么原因?

可能策略未正确加载、规则冲突或容器网络配置问题,需检查 semodule 列表和 AVC 日志。

如何在生产环境中安全地部署自定义 SELinux 策略?

分阶段部署:测试环境验证、版本控制管理、生产灰度加载并监控日志。

验证策略效果:容器网络连通性测试与日志监控

确认 SELinux 策略是否解决容器网络阻断问题,需要在容器内执行网络访问测试,并监控日志对比 AVC 记录变化。

步骤:1. 启动 Podman 容器(如 podman run -it --rm alpine sh),在容器内运行 curl https://example.com 或 ping 8.8.8.8 测试连通性。2. 监控日志:运行 tail -f /var/log/audit/audit.log | grep avc 或 journalctl -f -t setroubleshoot 观察 SELinux 事件。3. 对比策略加载前后:记录加载前的 AVC 拒绝次数,加载后应减少或消失。

风险提醒:如果测试失败,检查容器网络配置(如 CNI 插件)是否独立于 SELinux。预期结果:容器能正常访问外部网络,日志中无新 AVC 拒绝。

优化你的容器安全配置

完成策略自定义后,建议进一步检查容器镜像的安全上下文,并订阅 SELinux 相关更新以保持系统稳健。

查看更多容器安全指南