网络安全基础知识点一网络安全概述

本篇文章会对来自“知乎”平台上的一篇关于“网络安全基础知识点汇总”进行学习,我会把自己学习到认为的内容写在下方,框架摘抄自上面所说的文章,大体内容会根据自己的理解写在下方。

以下内容为个人理解,如有错误,劳烦指正

网络安全概述

1.1定义

信息安全:保护计算机系统中硬件、软件以及数据不遭受破坏、更改和泄露的一种安全保护。

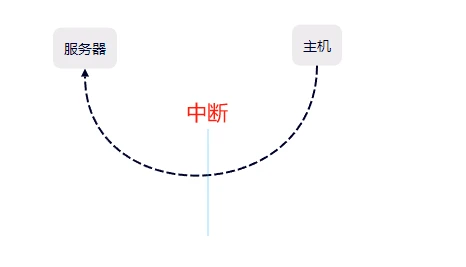

网络安全:指在网络系统中,保护计算机硬件、软件以及数据不遭受破坏、更改和泄露,让系统安全正常的运行,使网络不中断。

1.2信息安全特性

- 可用性:确保已经授权的用户可以在需要访问信息的时候可以使用相关信息内容。

- 完整性:保护信息和信息的处理方式准确而完整。

- 机密性:只有经过正确授权的用户才能访问信息。

1.3网络安全的威胁

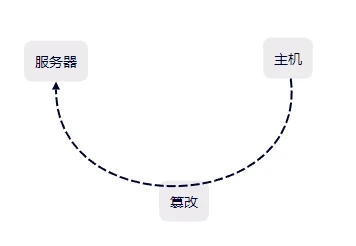

- 主动攻击

以各种方式来破坏信息,具有选择性,目的性的。

如:添加、修改、删除、伪造、重放、乱序、冒充数据等

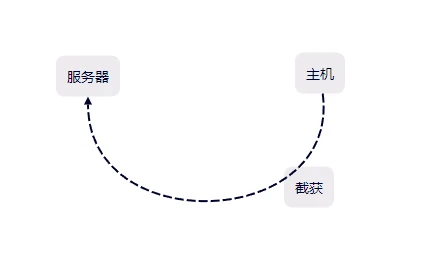

- 被动攻击

被动攻击不会干扰网络系统的正常运行,利用侦听、截获、窃取、破解和分析等,例如:利用抓包的手段来对数据进行获取,此手段可以在不干扰网络系统的正常运行,但能够对信息进行截取、修改、伪造等。

- 恶意攻击

使用木马、后门、病毒等技术对信息进行修改和毁坏。

- 黑客攻击

黑客使用计算机作为攻击主体,以发送攻击请求,对被攻击的主机进行远程系统窃取信息。

- 特洛伊木马

这是一个很经典的木马,它会通过电子邮件或注入免费游戏进行传播,激活木马后,计算机会被监视活动,被安装远程程序,黑客会利用远程程序传输信息。

- 拒绝服务攻击DoS

DoS攻击是指利用网络协议的缺陷,暴力的手段耗尽被攻击对象的计算机资源,直到计算机无法提供正常的服务,用户无法正常的访问计算机资源,使计算机崩溃。主要是占用网络带宽,文件系统容量,进程和连接。

- 分布式拒绝服务攻击DDoS

个人认为与上面的DoS攻击的基本区别就是DoS是以一台或少数作为攻击资源,对目标进行攻击。而DDoS则是大量的攻击资源对目标进行攻击,消耗攻击目标的计算机资源和网络带宽,使其无法与外界网络进行通讯,严重会照成计算机宕机。

- 病毒

存在于文件中,当文件被激活时,病毒会对计算机进行传染,破坏计算机系统。

- 蠕虫

存在于一个单独的程序中,通过自身的拷贝进行传染。

- 漏洞

指的是硬件、软件或策略上的缺陷,这种缺陷会导致非法用户或未授权的用户获得访问系统的权限或着提高访问权限,使用户可以为所欲为,对网络安全造成危害。例如一个普通用户权限访问了本网站,但是因为漏洞使该用户得到了网站管理员的权限,那么这个用户就可以利用管理员权限对网站内的内容进行修改删除。

漏洞和后门是不一样的,漏洞是难以预知的,而后门是人为故意放置的。

- TCP劫持攻击

用户A和B进行加密通话,黑客B对用户A的数据进行劫持破解,例如通过用户B提供的密钥对用户A的加密数据进行逆向破解,那么就可以得到用户A和B的通话内容。

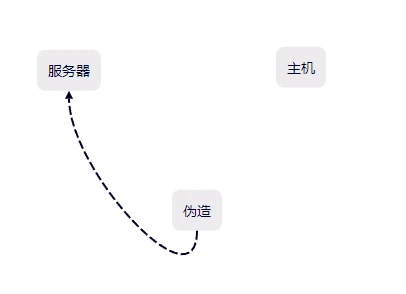

- IP欺骗

黑客通过修改自身IP地址欺骗防火墙,让防火墙认为是正常的数据,从而进入防火墙内部的网络进行破坏。IP欺骗甚至可以伪造同网络环境下其他设备的IP地址,对某一网络设备进行模拟发送数据,从而达到不接触被攻击设备而实现攻击内容。

以上内容仅仅只是网络攻击中的一些手段,并不代表网络攻击仅是这些,在后面的时间发展中,网络攻击的手段可能会越来越多,网络安全的技术也需要更新迭代。

1.4网络安全的特征

- 保密性

网络信息不被泄露给非授权的用户、实体或过程。即信息只给授权用户使用。

保密性是在可靠性和可用性基础之上,保障网络信息安全的重要手段。

常用的保密技术

1.物理保密:利用物理手段,不让攻击者接触到设备。

2.防窃听:不让攻击者窃听到设备传输的数据,如:加密传输,专线通道传输等。

3.防辐射:防止有用的信息以各种途径辐射出去,也就是说不要让重要内容泄露出去,或者说是不让关键信息,可能导致信息泄露的信息泄露,不让攻击者获得这些信息进行攻击(个人理解和社会工程学有关,利用某人的一些信息来骗取关键信息。比如说某人得到了你父亲的名字和一些信息,打电话给你冒充你父亲的亲戚,和你说了你父亲最近的一些事情,然后让你打钱...)

4.信息加密:对信息进行加密处理,即使攻击者得到了数据包但也无法对其进行解密。

- 完整性

- 可靠性

- 可用性

- 不可否认性:交互过程的真实不可否认

- 可控性

以上几点都是字面意思,自己可以想象理解一下,不懂的可以网上查一查,这里就不再过多解释。

网络安全概述就写到这里,其实也就是解释网络安全的一些内容,无非就是计算机系统中保护和防范以及攻击者的攻击手段,对于网络安全,大家可以从攻击者的角度出发(这里不是让大家去做攻击者,而是去学习攻击者的攻击方式)从而对网络安全进行防范。(个人理解)